cases

應用(yòng)場(chǎng)景

零信任安全組件在企業網絡安全漏洞治理(lǐ)中的(de)應用(yòng)

- 分(fēn)類: 應用(yòng)場(chǎng)景

- 作者:

- 來(lái)源:

- 發布時(shí)間:2023-10-23

- 訪問量:1038

零信任安全組件在企業網絡安全漏洞治理(lǐ)中的(de)應用(yòng)

【概要描述】

背景

随著(zhe)互聯網時(shí)代的(de)快(kuài)速發展,APT攻擊、DDoS攻擊等網絡安全問題頻(pín)發。近月(yuè)來(lái),我司接連收到海陵區(qū)公安局網安部門發來(lái)的(de)網絡安全漏洞通(tōng)報,在經過綜合分(fēn)析和(hé)評估後,決定采用(yòng)零信任安全解決方案,以此來(lái)強化(huà)網絡安全隐患排查整改,推動以攻促防,查漏補缺。

企業信息基礎設施當前已經逐漸進入一個(gè)無邊界化(huà)的(de)時(shí)代。爲了(le)支撐數字化(huà)業務,企業需要将業務和(hé)數據開放給相關的(de)各種人(rén)員(yuán)、各種設備,以滿足任何時(shí)間、任何地點的(de)訪問需求。這(zhè)必然會迎來(lái)一系列的(de)安全威脅與管理(lǐ)難題。

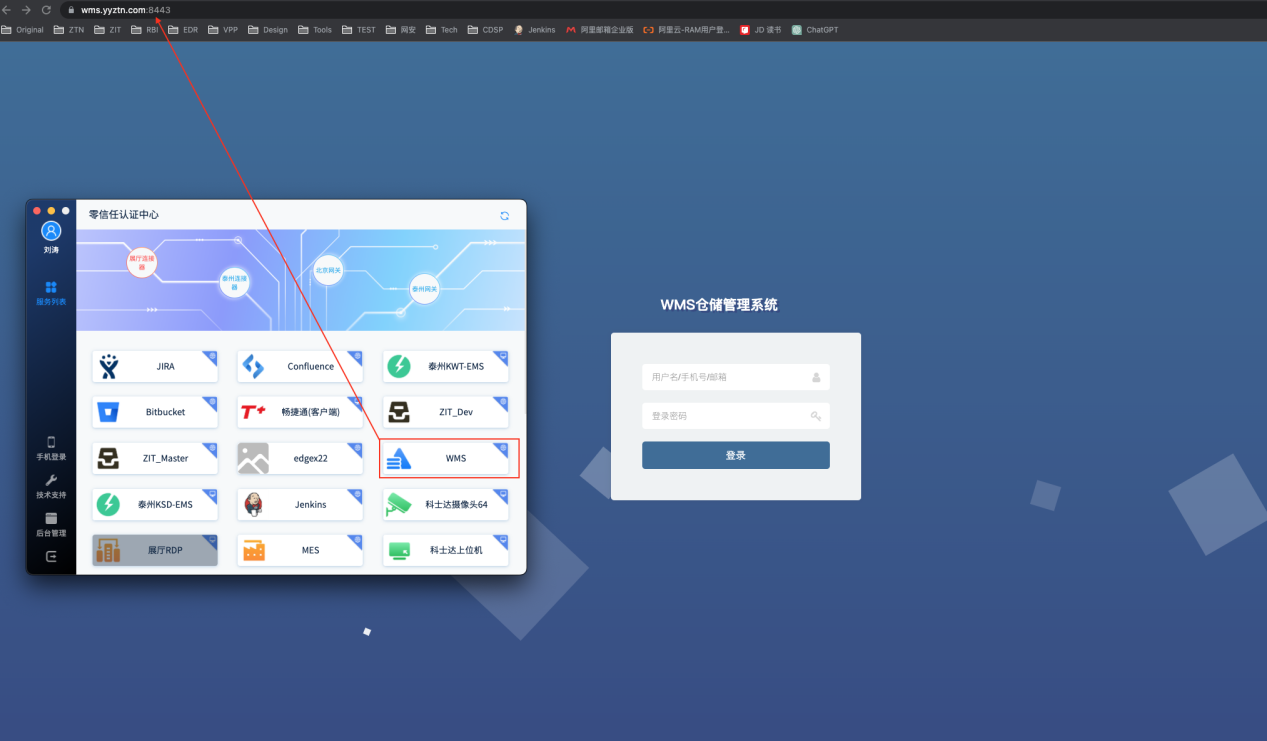

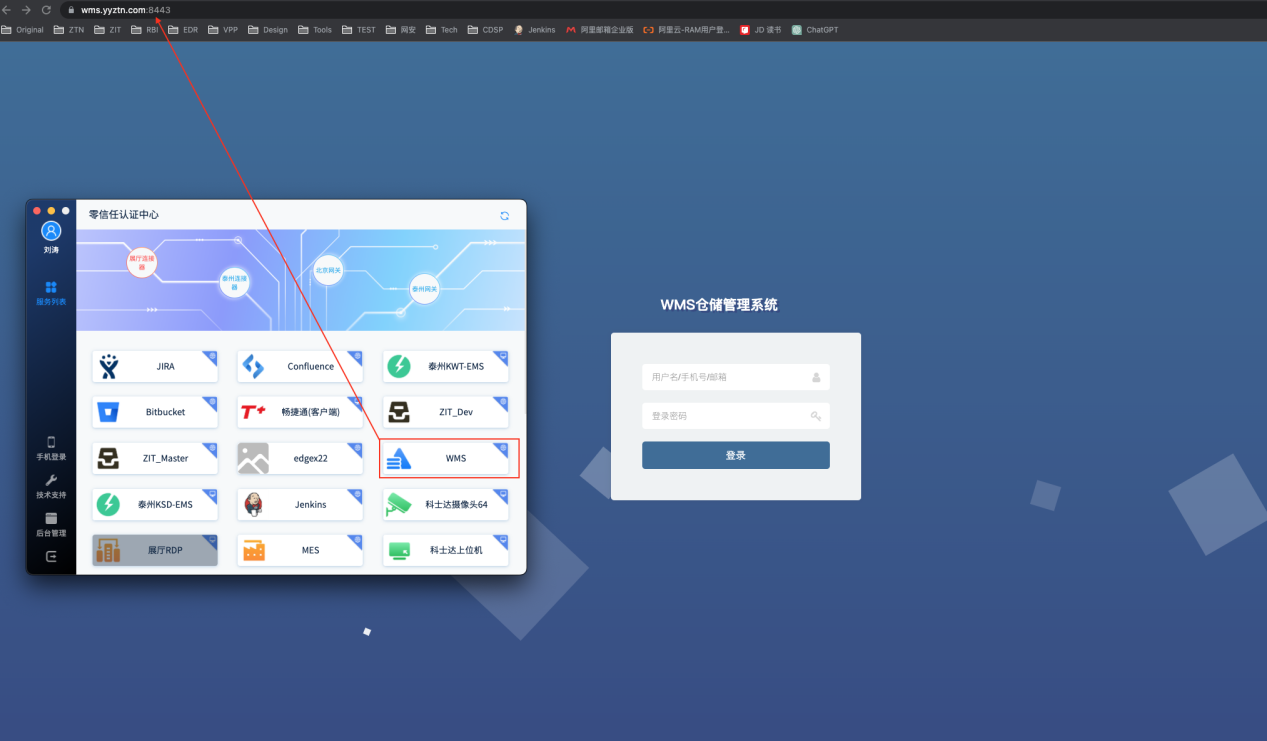

雲湧零信任安全管理(lǐ)平台由控制中心、接入網關、雲聯網關及連接器、管理(lǐ)控制台、認證中心客戶端、認證中心網頁端、SaaS租戶管理(lǐ)平台等産品模塊組合而成。其中非核心模塊可(kě)以根據客戶實際需求以及網絡環境進行組裝或拆卸。産品支持入駐式部署及SaaS運營方式。系統确保隻有正确的(de)人(rén)、使用(yòng)正确的(de)賬号、通(tōng)過正确的(de)設備、在正确的(de)時(shí)間和(hé)地點、借助正确的(de)應用(yòng)才能訪問正确的(de)服務,同時(shí)遵從正确的(de)訪問權限。

雲湧零信任在企業傳統的(de)網絡基礎架構之上,構建以身份爲中心的(de),貫穿企業網絡-應用(yòng)-資源-數據全鏈路、一體化(huà)的(de)安全網絡。

零信任端點安全建設方案

首先,優先解決外網攻擊的(de)問題,内網服務端口不再通(tōng)過NAT或反向代理(lǐ)暴露到公網,統一采用(yòng)零信任安全組件進行接入,特點是隐藏服務端口,使服務端口無法被探測和(hé)感知到,隻能通(tōng)過零信任客戶端進行單包敲門,認證通(tōng)過後才能訪問到授權的(de)服務。

具體步驟如下(xià):

1) 彙總公司暴露在外網的(de)所有端口及其對(duì)應的(de)服務内網地址及端口。

a) 使用(yòng)嗅探工具掃描公司出口IP,獲取所有暴露在公網的(de)服務端口;

b) 通(tōng)過路由器上的(de)NAT配置信息找出公網服務端口對(duì)應的(de)内網服務地址及端口;

c) 每個(gè)服務找到對(duì)應的(de)責任人(rén),确認服務的(de)訪問控制策略;

2) 關閉公司所有公網服務端口,服務通(tōng)過零信任安全組件接入,并配置相應的(de)訪問控制策略。

3) 零信任客戶端推廣使用(yòng)。

整改後,業務服務關閉公網訪問入口,員(yuán)工及合作夥伴通(tōng)過零信任客戶端,在互聯網安全的(de)訪問内網服務,業務不受任何影(yǐng)響。同時(shí),零信任安全組件實時(shí)監控訪問行爲,動态評估訪問主體、訪問客體、訪問路徑、訪問環境等是否安全,并在識别出風險時(shí)及時(shí)處置。

其次,爲了(le)解決内網安全隐患,根據業務類型和(hé)部門劃分(fēn)不同的(de)VLAN,各VLAN之間的(de)通(tōng)過ACL策略進行合理(lǐ)的(de)訪問控制。同時(shí)建立DMZ區(qū),DMZ區(qū)用(yòng)來(lái)放置必須公開的(de)服務器資源(如企業Web服務器、文件服務器、論壇等)和(hé)零信任網關,外網、DMZ和(hé)内網之間通(tōng)過防火牆進行隔離。

以下(xià)爲部署零信任安全組件後的(de)網絡拓撲:

總結

通(tōng)過雲湧零信任,有效阻擋了(le)外網攻擊,實現了(le)安全漏洞的(de)快(kuài)速處理(lǐ)。通(tōng)過對(duì)内部網絡架構進行适當調整,解決了(le)内網的(de)安全隐患。

爲了(le)更好的(de)進行安全防護。雲湧零信任爲企業客戶提供可(kě)落地的(de)建設性解決方案,達到整改安全漏洞隐患,完善安全防護措施,優化(huà)安全策略,有效提升整體網絡安全防護水(shuǐ)平的(de)目的(de)。将安全防護能力用(yòng)到各業務場(chǎng)景,爲企業的(de)保駕護航。

- 分(fēn)類: 應用(yòng)場(chǎng)景

- 作者:

- 來(lái)源:

- 發布時(shí)間:2023-10-23

- 訪問量:1038

背景

随著(zhe)互聯網時(shí)代的(de)快(kuài)速發展,APT攻擊、DDoS攻擊等網絡安全問題頻(pín)發。近月(yuè)來(lái),我司接連收到海陵區(qū)公安局網安部門發來(lái)的(de)網絡安全漏洞通(tōng)報,在經過綜合分(fēn)析和(hé)評估後,決定采用(yòng)零信任安全解決方案,以此來(lái)強化(huà)網絡安全隐患排查整改,推動以攻促防,查漏補缺。

企業信息基礎設施當前已經逐漸進入一個(gè)無邊界化(huà)的(de)時(shí)代。爲了(le)支撐數字化(huà)業務,企業需要将業務和(hé)數據開放給相關的(de)各種人(rén)員(yuán)、各種設備,以滿足任何時(shí)間、任何地點的(de)訪問需求。這(zhè)必然會迎來(lái)一系列的(de)安全威脅與管理(lǐ)難題。

雲湧零信任安全管理(lǐ)平台由控制中心、接入網關、雲聯網關及連接器、管理(lǐ)控制台、認證中心客戶端、認證中心網頁端、SaaS租戶管理(lǐ)平台等産品模塊組合而成。其中非核心模塊可(kě)以根據客戶實際需求以及網絡環境進行組裝或拆卸。産品支持入駐式部署及SaaS運營方式。系統确保隻有正确的(de)人(rén)、使用(yòng)正确的(de)賬号、通(tōng)過正确的(de)設備、在正确的(de)時(shí)間和(hé)地點、借助正确的(de)應用(yòng)才能訪問正确的(de)服務,同時(shí)遵從正确的(de)訪問權限。

雲湧零信任在企業傳統的(de)網絡基礎架構之上,構建以身份爲中心的(de),貫穿企業網絡-應用(yòng)-資源-數據全鏈路、一體化(huà)的(de)安全網絡。

零信任端點安全建設方案

首先,優先解決外網攻擊的(de)問題,内網服務端口不再通(tōng)過NAT或反向代理(lǐ)暴露到公網,統一采用(yòng)零信任安全組件進行接入,特點是隐藏服務端口,使服務端口無法被探測和(hé)感知到,隻能通(tōng)過零信任客戶端進行單包敲門,認證通(tōng)過後才能訪問到授權的(de)服務。

具體步驟如下(xià):

1) 彙總公司暴露在外網的(de)所有端口及其對(duì)應的(de)服務内網地址及端口。

a) 使用(yòng)嗅探工具掃描公司出口IP,獲取所有暴露在公網的(de)服務端口;

b) 通(tōng)過路由器上的(de)NAT配置信息找出公網服務端口對(duì)應的(de)内網服務地址及端口;

c) 每個(gè)服務找到對(duì)應的(de)責任人(rén),确認服務的(de)訪問控制策略;

2) 關閉公司所有公網服務端口,服務通(tōng)過零信任安全組件接入,并配置相應的(de)訪問控制策略。

3) 零信任客戶端推廣使用(yòng)。

整改後,業務服務關閉公網訪問入口,員(yuán)工及合作夥伴通(tōng)過零信任客戶端,在互聯網安全的(de)訪問内網服務,業務不受任何影(yǐng)響。同時(shí),零信任安全組件實時(shí)監控訪問行爲,動态評估訪問主體、訪問客體、訪問路徑、訪問環境等是否安全,并在識别出風險時(shí)及時(shí)處置。

其次,爲了(le)解決内網安全隐患,根據業務類型和(hé)部門劃分(fēn)不同的(de)VLAN,各VLAN之間的(de)通(tōng)過ACL策略進行合理(lǐ)的(de)訪問控制。同時(shí)建立DMZ區(qū),DMZ區(qū)用(yòng)來(lái)放置必須公開的(de)服務器資源(如企業Web服務器、文件服務器、論壇等)和(hé)零信任網關,外網、DMZ和(hé)内網之間通(tōng)過防火牆進行隔離。

以下(xià)爲部署零信任安全組件後的(de)網絡拓撲:

總結

通(tōng)過雲湧零信任,有效阻擋了(le)外網攻擊,實現了(le)安全漏洞的(de)快(kuài)速處理(lǐ)。通(tōng)過對(duì)内部網絡架構進行适當調整,解決了(le)内網的(de)安全隐患。

爲了(le)更好的(de)進行安全防護。雲湧零信任爲企業客戶提供可(kě)落地的(de)建設性解決方案,達到整改安全漏洞隐患,完善安全防護措施,優化(huà)安全策略,有效提升整體網絡安全防護水(shuǐ)平的(de)目的(de)。将安全防護能力用(yòng)到各業務場(chǎng)景,爲企業的(de)保駕護航。